كانت برمجية Gipy الخبيثة نشطة منذ منتصف عام 2023، وتميز نفسها بأنها تختار أدوات الذكاء الاصطناعي كطعم لنشر البرمجيات الخبيثة. وفي حملة حديثة راقبتها كاسبرسكي، تحدث الإصابة الأولية عندما يقوم المستخدم بتحميل ملف ضار من موقع تصيد احتيالي إلكتروني يتنكر على هيئة تطبيق يستخدم الذكاء الاصطناعي لتغيير الأصوات. وهذه المواقع مصممة بشكل جيد وتبدو متطابقة مع المواقع الشرعية. وغالباً ما يتم استضافة روابط الملفات الخبيثة على مواقع جهات خارجية مُختَرَقة تستخدم نظام WordPress.

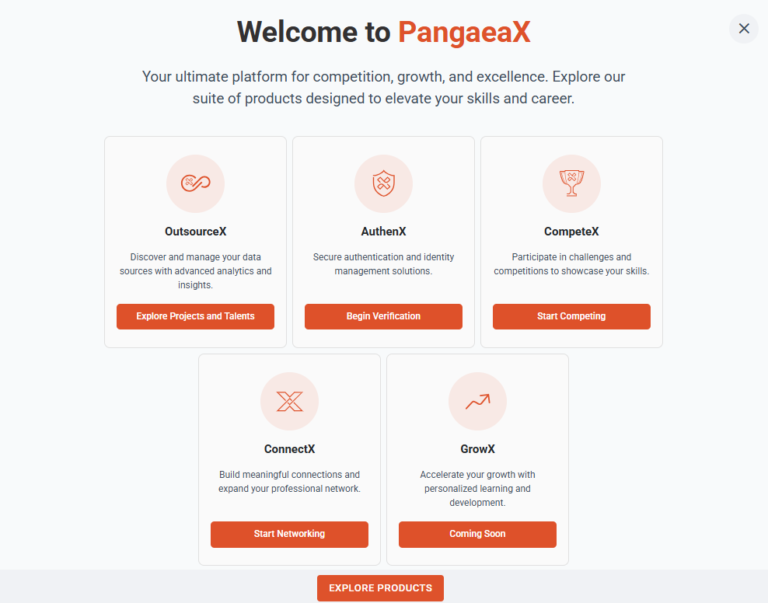

شاشات البداية لبرمجية Gipy الخبيثة

بعد أن ينقر المستخدم على زر «تثبيت»، تنطلق عملية تثبيت لتطبيق شرعي، ولكن في الخلفية، يقوم نص برمجي بتنفيذ أنشطة خبيثة. وأثناء العملية، تقوم برمجية Gipy الخبيثة بتحميل وتشغيل برمجيات خبيثة تابعة لجهات خارجية من منصة GitHub، حيث تكون مخزنة ضمن أرشيفات بصيغة ZIP ومحمية بكلمة مرور. وقد قام خبراء كاسبرسكي بتحليل أكثر من 200 من هذه الأرشيفات. وتحتوي معظم الأرشيفات الموجودة على منصة GitHub على برمجية سرقة كلمات المرور سيئة السمعة Lumma. ومع ذلك، وجد الخبراء أيضاً برمجية Apocalypse ClipBanker، وهو شكل معدل من برمجية Corona لتعدين العملات المشفرة، وذلك بالإضافة إلى العديد من برمجيات حصان طروادة (RAT)، بما في ذلك برمجيتي DCRat و RADXRat. كما اكتشفوا سارقات كلمات مرور مثل RedLine و RisePro، بالإضافة إلى برمجية سرقة تسمى Loli وبرمجية باب خلفي تحمل اسم TrueClient، مع كون هاتين البرمجيتين مبنيتين باستخدام لغة البرمجة Go.لا يظهر مجرمو الإنترنت خلف برمجة Gipy الخبيثة تفضيلاً جغرافياً معيناً، بل إنهم يستهدفون المستخدمين في جميع أنحاء العالم. وكانت الدول الخمس الأكثر تضرراً هي روسيا، وتايوان، والولايات المتحدة، وإسبانيا، وألمانيا.

يقول أوليج كوبريف، خبير أمني في كاسبرسكي: «تجلب أدوات الذكاء الاصطناعي فوائد ملحوظة وتحدث ثورة في حياتنا اليومية، لكن يجب على المستخدمين البقاء يقظين، حيث يستفيد مجرمو الإنترنت من تزايد الاهتمام بالذكاء الاصطناعي لنشر البرمجيات الخبيثة وتنفيذ هجمات التصيد الاحتيالي. وحالياً، بات الذكاء الاصطناعي يستخدم كطعم منذ أكثر من عام، ولا نتوقع أن يتراجع هذا الاتجاه.»

للبقاء محمياً واستكشاف التقنيات الجديدة بطريقة آمنة، يوصي خبراء كاسبرسكي بما يلي:

كن حذراً عند تحميل البرامج من الإنترنت، خاصةً إذا كانت من موقع ويب تابع لجهة خارجية. حاول دائماً تحميل البرنامج من الموقع الرسمي للشركة أو الخدمة التي تستخدمها.

تحقق من أن موقع الويب الذي تقوم بتحميل البرنامج منه شرعي. ابحث عن رمز القفل في شريط العناوين وتأكد من أن رابط الموقع الإلكتروني يبدأ بـ «https://» للتأكد من أن موقع الويب آمن.

استخدم كلمات مرور قوية وفريدة لكل حساب من حساباتك وقم بتمكين المصادقة الثنائية كلما أمكن ذلك. يمكن أن يساعد ذلك في حماية حساباتك من التعرض للاختراق من قبل المهاجمين.

كن حذراً من الروابط أو رسائل البريد الإلكتروني المشبوهة من مصادر غير معروفة. غالباً ما يستخدم المحتالون تقنيات الهندسة الاجتماعية لخداع المستخدمين للنقر على الروابط أو تحميل البرامج الضارة.

استخدم حلاً أمنياً موثوقاً به وحافظ على تحديثه بشكل دوري.

شاشات البداية لبرمجية Gipy الخبيثة

بعد أن ينقر المستخدم على زر «تثبيت»، تنطلق عملية تثبيت لتطبيق شرعي، ولكن في الخلفية، يقوم نص برمجي بتنفيذ أنشطة خبيثة. وأثناء العملية، تقوم برمجية Gipy الخبيثة بتحميل وتشغيل برمجيات خبيثة تابعة لجهات خارجية من منصة GitHub، حيث تكون مخزنة ضمن أرشيفات بصيغة ZIP ومحمية بكلمة مرور. وقد قام خبراء كاسبرسكي بتحليل أكثر من 200 من هذه الأرشيفات. وتحتوي معظم الأرشيفات الموجودة على منصة GitHub على برمجية سرقة كلمات المرور سيئة السمعة Lumma. ومع ذلك، وجد الخبراء أيضاً برمجية Apocalypse ClipBanker، وهو شكل معدل من برمجية Corona لتعدين العملات المشفرة، وذلك بالإضافة إلى العديد من برمجيات حصان طروادة (RAT)، بما في ذلك برمجيتي DCRat و RADXRat. كما اكتشفوا سارقات كلمات مرور مثل RedLine و RisePro، بالإضافة إلى برمجية سرقة تسمى Loli وبرمجية باب خلفي تحمل اسم TrueClient، مع كون هاتين البرمجيتين مبنيتين باستخدام لغة البرمجة Go.لا يظهر مجرمو الإنترنت خلف برمجة Gipy الخبيثة تفضيلاً جغرافياً معيناً، بل إنهم يستهدفون المستخدمين في جميع أنحاء العالم. وكانت الدول الخمس الأكثر تضرراً هي روسيا، وتايوان، والولايات المتحدة، وإسبانيا، وألمانيا.

يقول أوليج كوبريف، خبير أمني في كاسبرسكي: «تجلب أدوات الذكاء الاصطناعي فوائد ملحوظة وتحدث ثورة في حياتنا اليومية، لكن يجب على المستخدمين البقاء يقظين، حيث يستفيد مجرمو الإنترنت من تزايد الاهتمام بالذكاء الاصطناعي لنشر البرمجيات الخبيثة وتنفيذ هجمات التصيد الاحتيالي. وحالياً، بات الذكاء الاصطناعي يستخدم كطعم منذ أكثر من عام، ولا نتوقع أن يتراجع هذا الاتجاه.»

للبقاء محمياً واستكشاف التقنيات الجديدة بطريقة آمنة، يوصي خبراء كاسبرسكي بما يلي:

كن حذراً عند تحميل البرامج من الإنترنت، خاصةً إذا كانت من موقع ويب تابع لجهة خارجية. حاول دائماً تحميل البرنامج من الموقع الرسمي للشركة أو الخدمة التي تستخدمها.

تحقق من أن موقع الويب الذي تقوم بتحميل البرنامج منه شرعي. ابحث عن رمز القفل في شريط العناوين وتأكد من أن رابط الموقع الإلكتروني يبدأ بـ «https://» للتأكد من أن موقع الويب آمن.

استخدم كلمات مرور قوية وفريدة لكل حساب من حساباتك وقم بتمكين المصادقة الثنائية كلما أمكن ذلك. يمكن أن يساعد ذلك في حماية حساباتك من التعرض للاختراق من قبل المهاجمين.

كن حذراً من الروابط أو رسائل البريد الإلكتروني المشبوهة من مصادر غير معروفة. غالباً ما يستخدم المحتالون تقنيات الهندسة الاجتماعية لخداع المستخدمين للنقر على الروابط أو تحميل البرامج الضارة.

استخدم حلاً أمنياً موثوقاً به وحافظ على تحديثه بشكل دوري.

![]()